Групата Lazarus създава меме монета за изпиране на откраднати от Bybit средства

Снимка: CryptoNovini.com

Снимка: CryptoNovini.comНова схема за изпиране на пари

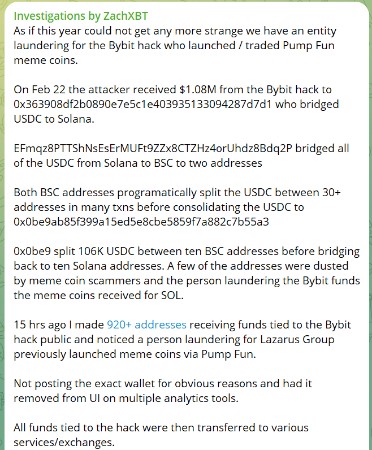

В неделя сутринта хакерската група Lazarus предприе изненадващ ход в опитите си да изпере част от откраднатите от Bybit средства. Групата пусна меме монета, наречена QinShihuang, на платформата Pump Fun, използвайки я като инструмент за изпиране на 26 милиона долара от общо откраднатите 1,5 милиарда. Блокчейн изследователят ZachXBT първи разкри тази сложна операция, проследявайки как конкретен портфейл изпраща 60 SOL токена към друг портфейл, преди да пусне половин милион QinShihuang токена.

Сложен процес на прехвърляне

Процесът на изпиране на средствата включва множество стъпки и преминаване през различни блокчейн мрежи. Първоначално, нападателите са преместили 1,08 милиона USDC от откраднатите средства към специфичен портфейл на 22 Февруари. След това средствата са били прехвърлени от Етериум към блокчейна на Солана, а от там са преместени към Binance Smart Chain (BSC). На BSC средствата са били разделени между повече от тридесет различни адреса, което значително е усложнило тяхното проследяване.

Тактика за заблуда

Особено интересен аспект от операцията е начинът, по който Lazarus се възползва от така наречените "прахови" транзакции - малки количества меме монети, изпратени от случайни измамници към техните адреси. Вместо да игнорират тези транзакции, групата активно ги използва, разменяйки меме монетите обратно в SOL и използвайки платформата Pump Fun за допълнително смесване на средствата.

Предупреждения от експертите

Изпълнителният директор на Helius Labs, Mert, изрази сериозна загриженост относно липсата на адекватни защити в децентрализираните приложения. Той направи паралел с имейл системите, където основната технология е неутрална, но потребителският софтуер включва защити срещу злонамерени актьори. Особено критичен беше към платформата Pump Fun за това, че не блокира портфейли, свързани с Lazarus, което позволи на групата да извърши класическа "pump-and-dump" схема за изпиране на откраднатите средства.

Часове по-късно, обаче от крипто борсата Bybit благодариха на Pump Fun за това, че са премахнали токен, базиран на блокчейна на Солана, чийто създател най-вероятно е свързан с хакерската група.

История на подобни действия

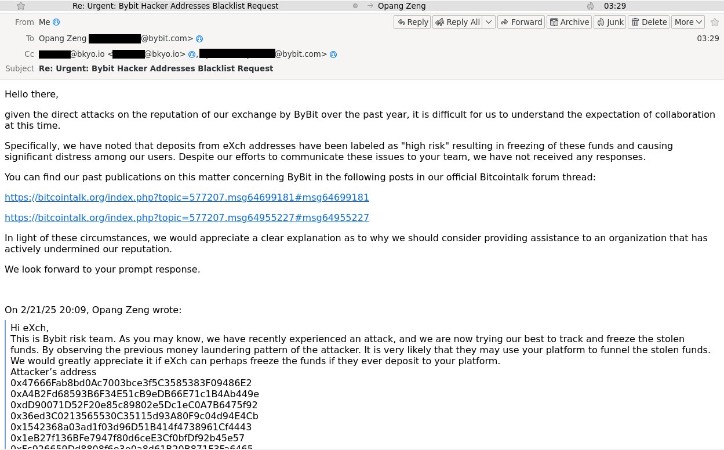

Разследването разкри, че това не е първият път, когато Lazarus използва подобна тактика. Някои от адресите, участващи в настоящата схема, са били използвани и преди за пускане на меме токени в Pump Fun. Фирмата за сигурност SlowMist отбеляза, че групата активно използва платформата за смесване eXch, която открито отказа да съдейства на Bybit в разследването и дори публикува искането за помощ публично.

Този инцидент подчертава не само нарастващата изтънченост на хакерските групи, но и предизвикателствата пред крипто общността в балансирането между сигурност, децентрализация и неизменност на блокчейн технологията. Докато дебатът за потенциално връщане назад на Етериум продължава, случаят служи като важно напомняне за необходимостта от по-добри защитни механизми в децентрализираните финансови системи.